Anonymous Sudan — це хакерська група, яка з початку 2023 року брала участь у різноманітних розподілених атаках типу «відмова в обслуговуванні» (DDoS) проти цілей у Швеції, Данії, Америці, Австралії та інших країнах. Хоча група стверджує, що базується в Судані і, як відомо, спрямований на так звану «антимусульманську діяльність», його фактичне походження неясно, дослідники загрози ідентифікують можливі логістичні та ідеологічні зв’язки з Росією.

Anonymous Sudan використовував публічні попередження та інші форми пропаганди, щоб привернути широку увагу. З огляду на це, група є лише останньою з багатьох, хто використовує DDoS-атаки, і організації можуть захистити себе, дотримуючись стандартного набору найкращих практик пом’якшення DDoS.

Яке походження та цілі Anonymous Sudan?

Як згадувалося, походження та мотиви Anonymous Sudan поки що неясні.

Угруповання стверджує, що це група суданських масових хактивістів, які націлені на країни та організації, які самі себе називають «антимусульманською діяльністю». Приклади таких атак:

- Починаючи з лютого 2023 року, Anonymous Sudan атакували низку веб-сайтів у Швеції та Данії, нібито у відповідь на шведського та датського ультраправого активіста, який публічно спалив копію Корану.

- У квітні 2023 року група атакувала низку ізраїльських веб-сайтів, нібито через діяльність ізраїльських військових у Палестині

- У липні 2023 року група атакувала веб-сайт фан-фікшн AO3, нібито через релігійні заперечення щодо вмісту веб-сайту

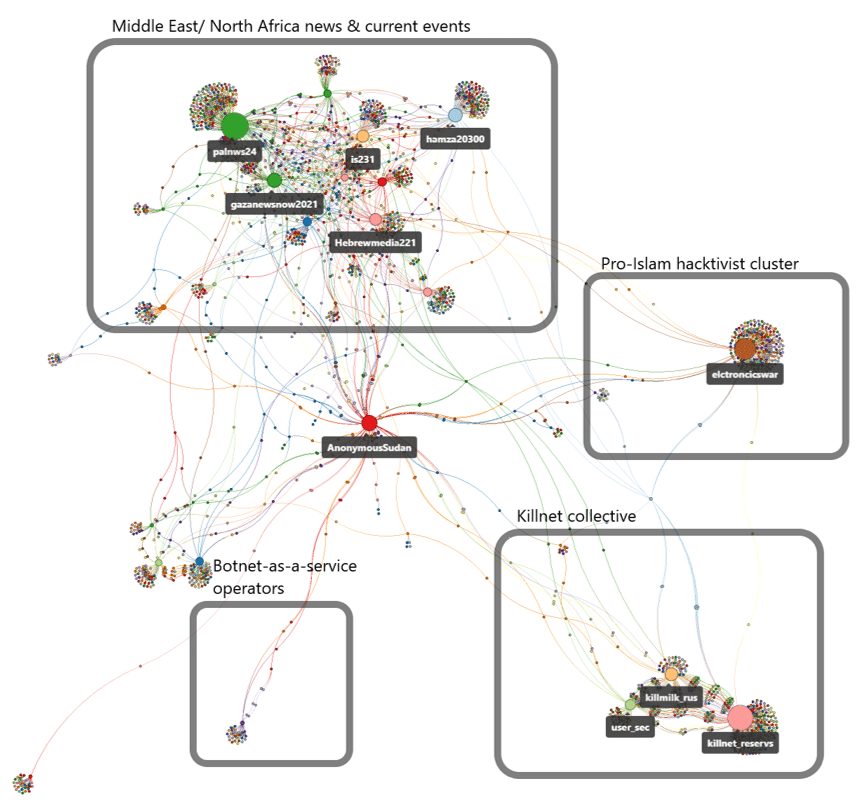

Однак Anonymous Sudan також співпрацює з проросійськими атаками, такими як Killnet, щоб атакувати організації з інших причин. Приклади такої діяльності включають наступне: - У березні 2023 року Anonymous Sudan і Killnet напали на ряд австралійських університетів, лікарень і аеропортів

- У червні 2023 року Anonymous Sudan, Killnet і атакуюча група ReVIL погрожували атакувати критично важливу банківську інфраструктуру з причин, пов’язаних із російсько-українською війною.

З цих причин — а також сигналів, як-от мови, якими спілкуються Anonymous Sudan, та інфраструктури атак, яку вони використовували — деякі дослідники загроз вважають, що група походить із Росії або підтримується нею.

Досі тривають спроби дізнатися більше про походження та мотиви групи. Часом передбачувані причини атак Anonymous Sudan залишаються незрозумілими, як це було з їхніми нападами на французький уряд у березні 2024 року.

Примітка: Хоча Anonymous Sudan має спільну назву з давньою групою нападників Anonymous, остання стверджує, що не має зв’язку з першою.

Яку тактику нападу використовує Anonymous Sudan?

Anonymous Sudan переважно використовує DDoS-атаки, які заповнюють веб-сайт організації та/або веб-інфраструктуру потоками зловмисного трафіку. Без належного захисту занадто великий трафік DDoS може перевантажити здатність веб-сайту відповідати на законні запити, залишаючи реальних користувачів нездатними до нього отримати доступ.

З моменту появи на початку 2023 року Anonymous Sudan використовував різноманітні тактики атак. Нижче наведено декілька повторюваних моделей:

- Запуск HTTP-атак. Вони надсилають потоки HTTP-трафіку, спеціально розробленого для перевантаження цільової інфраструктури

- Використання платної інфраструктури. На відміну від багатьох інших атакуючих груп, дослідження показують, що Anonymous Sudan не використовує ботнет із заражених особистих пристроїв і пристроїв Інтернету речей для здійснення атак. Натомість група використовувала кластер орендованих серверів, які можуть виводити більше трафіку, ніж персональні пристрої, для здійснення атак. Той факт, що Anonymous Sudan має фінансові ресурси для оренди цих серверів, є ще однією причиною, чому деякі дослідники вважають, що група не є масовими хактивістами, якими вони себе видають

- Погрози через публічні оголошення та пропаганду. Анонімний Судан часто погрожує об’єктам перед фактичними атаками, а іноді робить погрози, які ніколи не виправдовуються. Ймовірні причини для цього включають привернення уваги своїми ідеологічними мотивами та сіяння невизначеності серед потенційних цілей

Як організації можуть захистити себе від DDoS-атак, подібних до тих, які запускає Anonymous Sudan?

Пом’якшення DDoS – це практика захисту веб-сайтів і веб-інфраструктури від DDoS-атак. Організації можуть допомогти захистити себе від масштабних DDoS-атак, включно з тими, які запускає Anonymous Sudan, за допомогою таких найкращих практик: - Використовуйте спеціальну, постійну систему захисту від DDoS. Служба пом’якшення DDoS-атак використовує велику пропускну здатність, постійний аналіз мережевого трафіку та настроювані зміни політики, щоб поглинати трафік DDoS і запобігати його досягненню цільової інфраструктури. Організації повинні забезпечити захист від DDoS для трафіку рівня 7, трафіку рівня 3 і DNS

- Використовуйте брандмауер веб-додатків (WAF). WAF використовує настроювані політики для фільтрації, перевірки та блокування зловмисного HTTP-трафіку між веб-додатками та Інтернетом

- Налаштувати обмеження швидкості. Обмеження швидкості обмежує обсяги мережевого трафіку протягом певного періоду часу, по суті запобігаючи перевантаженню веб-серверів запитами з певних IP-адрес

- Кешувати вміст на CDN. Кеш зберігає копії запитаного вмісту та обслуговує їх замість вихідного сервера. Кешування ресурсів у мережі доставки вмісту (CDN) може зменшити навантаження на сервери організації під час DDoS-атаки

- Встановіть внутрішні процеси для реагування на атаки. Це включає в себе розуміння існуючого захисту та можливостей безпеки, визначення непотрібних поверхонь атак, аналіз журналів для пошуку шаблонів атак і наявність процесів, де шукати та що робити, коли починається атака