Insikt Group відстежує розвиток операційної інфраструктури BlueDelta ГРУ, націлюючись на мережі по всій Європі за допомогою зловмисного програмного забезпечення Headlace, що викрадає інформацію, і веб-сторінок, які збирають облікові дані. BlueDelta розгортала інфраструктуру Headlace у три окремі етапи з квітня по грудень 2023 року, використовуючи фішинг, скомпрометовані інтернет-сервіси та живучи за рахунок наземних двійкових файлів для отримання інформації. Сторінки збору облікових даних були націлені на Міністерство оборони України, європейську транспортну інфраструктуру та азербайджанський аналітичний центр, відображаючи ширшу російську стратегію впливу на регіональну та військову динаміку.

Шпигунські кампанії ГРУ BlueDelta по всій Європі

Підрозділ стратегічної військової розвідки Росії, ГРУ, продовжує проводити складні операції кібершпигунства, оскільки геополітична напруженість зберігається. Останні висновки Insikt Group підкреслюють дії BlueDelta, яка систематично атакувала ключові мережі по всій Європі, використовуючи спеціальне шкідливе програмне забезпечення та збір облікових даних.

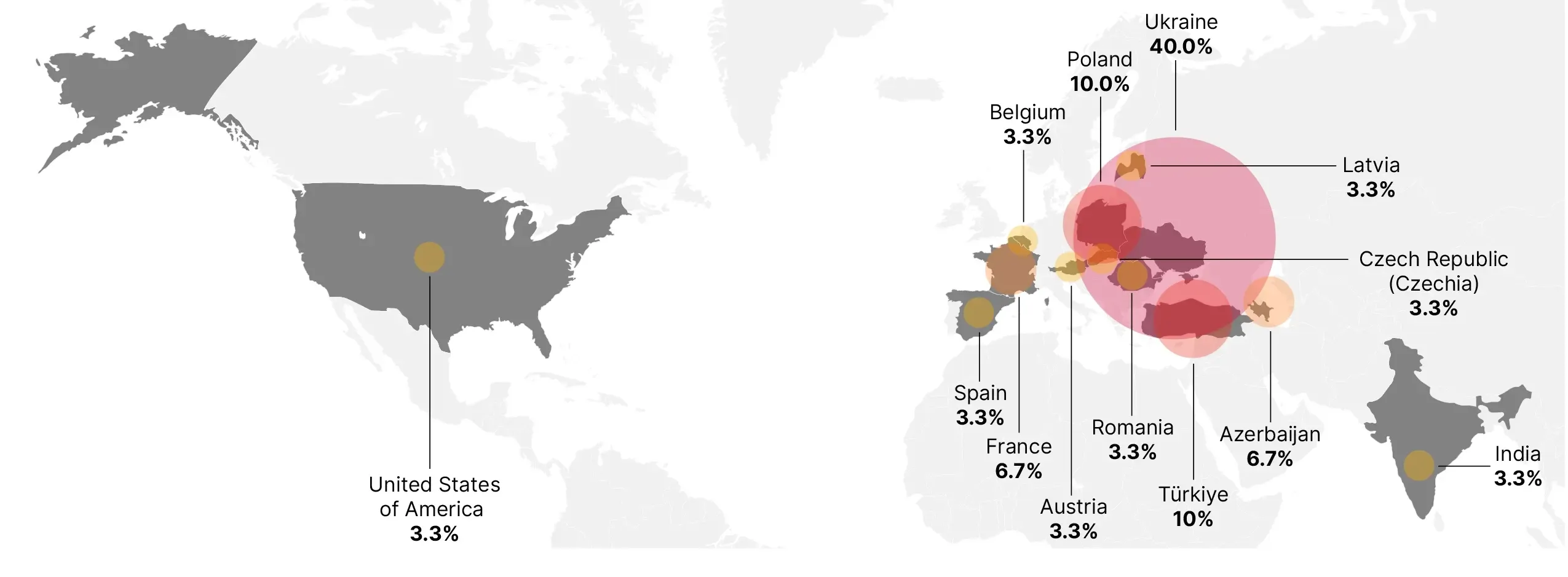

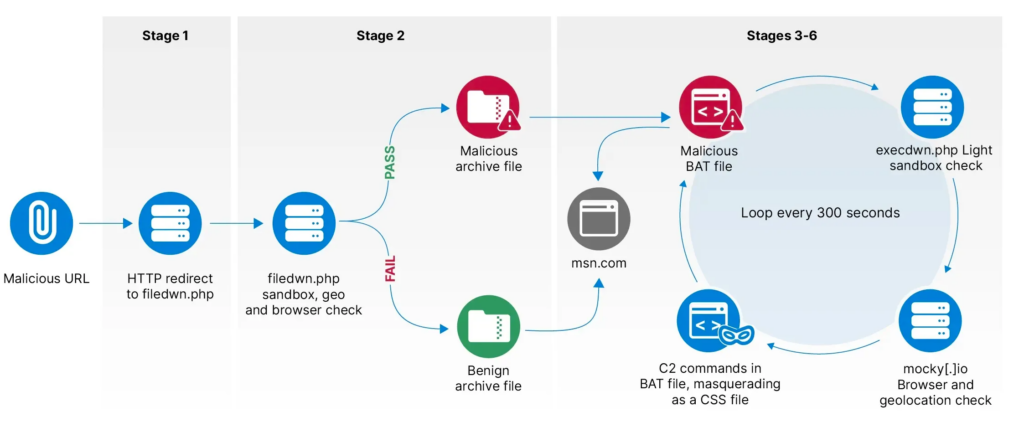

З квітня по грудень 2023 року BlueDelta розгортала зловмисне програмне забезпечення Headlace у три окремі етапи, використовуючи методи геозонування для націлювання на мережі по всій Європі, зосереджуючись на Україні. Зловмисне програмне забезпечення Headlace розгортається за допомогою фішингових електронних листів, іноді імітуючи законні повідомлення для підвищення ефективності. BlueDelta використовує законні інтернет-сервіси (LIS) і живі двійкові файли за межами землі (LOLBins), ще більше приховуючи свої операції в межах звичайного мережевого трафіку. Ця складність ускладнює виявлення, підвищуючи успіх BlueDelta під час зламу мереж.

Решта статті була заблокована. Щоб продовжити читання, увійдіть.