Дослідники з компанії, що належить Google, дійшли висновку, що персонажі Sandworm пов’язані з декількома недавніми атаками на критичну інфраструктуру.

Потужна та довготривала хакерська операція російської військової розвідки, відома як Sandworm, ймовірно, відповідальна за атаки на водопровідні підприємства в Сполучених Штатах, Польщі та невеликий водяний млин у Франції, заявили в середу дослідники Mandiant від Google.

У звіті в середу робиться висновок, що Sandworm стоїть за набором онлайн-персон, включаючи Xaknet, Cyber Army of Russia Reborn і Solntsepek, які були пов’язані з серією недавніх атак на критично важливу інфраструктуру, включаючи систему водопостачання в Техасі. Персони заявляють про атаки як про свої власні та часто перебільшують їхній вплив, намагаючись при цьому віддалити інциденти від однієї з найвідоміших російських хакерських груп.

За даними Mandiant, Sandworm підозрюється в контролі над роботою проросійської хактивістської групи, яка називає себе CyberArmyofRussia_Reborn (CARR), яка атакувала американські водопровідні служби. 18 січня група хактивістів опублікувала в Telegram яскраве відео, націлене на резервуари для води в Мулшоу, штат Техас, які використовували людино-машинний інтерфейс (HMI), щоб увімкнути насоси, що призвело до переповнення рівня води в резервуарах.

Представники міста Мулешу підтвердили переповнення в лютому, зазначивши, що це не спричинило жодних збоїв у роботі.

Незрозуміло, чи Sandworm, підрозділ російської військової розвідки, керує роботою CARR, чи група інформує своїх контактів у російській розвідці після проведення операції, попередив Мандіант. Точний склад CARR невідомий і може включати осіб, які не є співробітниками російської розвідки.

Mandiant виявив зв’язки між Sandworm і CARR, зокрема канал YouTube, створений групою хактивістів, пов’язаний з інфраструктурою, яка, у свою чергу, пов’язана з Sandworm. «Ці моделі взаємодії узгоджуються з оцінкою TAG про те, що CyberArmyofRussia_Reborn створено та контролюється APT44», — стверджує Мандіант.

Атака Росії з використанням особи, контрольованої Sandworm, є значною ескалацією атак Кремля на критичну інфраструктуру США. Російські банди програм-вимагачів діяли безкарно та атакували критично важливу інфраструктуру США протягом багатьох років, спричиняючи серйозні збої, такі як злом Colonial Pipeline, але національно-державні групи, такі як Sandworm, на сьогоднішній день не здійснювали руйнівних атак на території США.

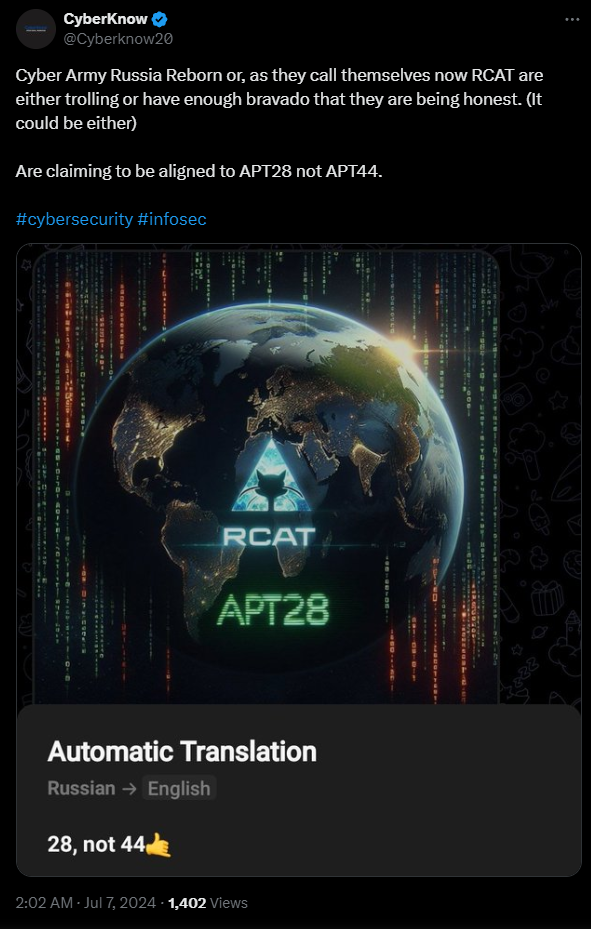

Раніше Mandiant вважав, що CyberArmyofRussia_Reborn пов’язана з російською хакерською групою APT28, також відомою як Fancy Bear. У Mandiant заявили, що після повторного аналізу даних вдалося «з високою впевненістю приписати підозрювану діяльність Sandworm».

CyberArmyofRussia_Reborn приєднується до невеликої, але зростаючої групи хактивістів, пов’язаних із пов’язаними з державою хакерами, які атакують критичну інфраструктуру США. CyberAv3ngers, група, якою керує Корпус вартових Ісламської революції уряду Ірану, минулого року завдали ударів по водним об’єктам в Аліквіппі, штат Пенсільванія, та іншим, які використовували пристрої ізраїльської фірми Unitronics.

Інші атаки на критичну інфраструктуру, здійснені особами під контролем Sandworm, включають березневий інцидент, у якому група під назвою «Солнцепек» взяла на себе відповідальність за атаку на кількох українських телекомунікаційних провайдерів. Тоді українські чиновники повідомили CyberScoop, що атаку, ймовірно, здійснив Sandworm.

Висновки в середу є частиною комплексного аналізу, під час якого Mandiant модернізував Sandworm як повноцінну вдосконалену постійну групу загроз. Група, яку зараз називають APT 44, вважається однією з найздатніших і небезпечних державних хакерських груп.

«APT44 — це унікальна динамічна загроза, яка активно бере участь у повному спектрі кібершпигунства, атак і операцій впливу», — пишуть дослідники Mandiant у звіті.

«APT44 — це найнахабніша загроза, яка існує в розпал однієї з найінтенсивніших кампаній кіберактивності, яку ми коли-небудь бачили, повномасштабної підтримки війни Росії за територіальну агресію», — Ден Блек, провідний автор книги звіт і менеджер аналізу кібершпигунства для Mandiant, йдеться в заяві. «Сьогодні немає іншої загрози, яка б більше заслуговувала нашої спільної уваги, і загроза, яку представляє APT44, швидко розвивається».

Вважається, що APT44 працює як підрозділ 74455. Він є частиною Головного центру спеціальних технологій Головного управління Генерального штабу Збройних сил Російської Федерації, відомого як Головне розвідувальне управління або ГРУ. за Мандіантом.

За словами дослідників, група в першу чергу націлена на урядові, оборонні, транспортні, енергетичні, ЗМІ та організації громадянського суспільства в ближньому зарубіжжі Росії. Вона неодноразово націлювалася на західні виборчі системи та інституції, включно з країнами-членами НАТО. У трьох окремих випадках групі вдалося використати кібератаку, щоб порушити розподіл електроенергії в Україні.

Російське посольство у Вашингтоні не відповіло на запит про коментар.

Операції Sandworm, націлені на об’єкти водопостачання США, відбуваються в той момент, коли Білий дім б’є на сполох про те, що водному сектору необхідно покращити захист кібербезпеки. У зв’язку з тим, що багато водопровідних підприємств країни відчувають нестачу ресурсів, інвестиції в кібербезпеку відпали на узбіччі.

Білий дім намагався запровадити більш суворі правила кібербезпеки для сектора, але не зміг знайти ефективний механізм для цього. Минулого року Агентство з охорони навколишнього середовища видало директиву для водопровідних підприємств щодо посилення захисту, але відкликало це правило після того, як кілька штатів і галузевих торгових груп подали до суду.

Mandiant: сумнозвісний російський хакерський підрозділ, пов’язаний зі зломом водопостачання Техасу