Через кілька місяців після кібератаки Eesti Energia хакерська група NoName зарахувала її та кілька естонських організацій до списку жертв. Серед названих цілей були офіційний урядовий сайт столиці Естонії Таллінна та національна залізнична інфраструктурна компанія Eesti Raudtee.

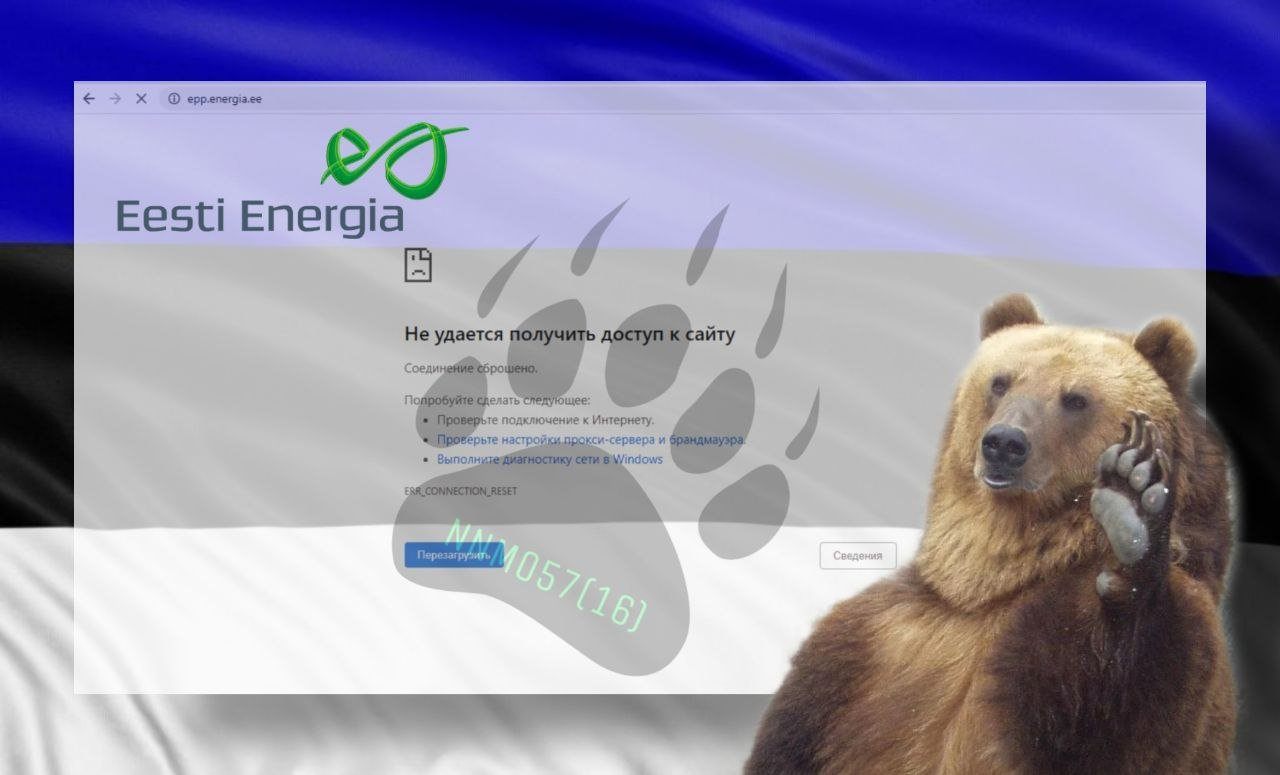

Кібератака Eesti Energia, здійснена проросійськими хакерськими групами, була в новинах кібербезпеки в листопаді 2022 року після масштабної DDoS-атаки.

Кібератака Eesti Energia

Служба аналізу загроз FalconFeedsio опублікувала про кібератаки зі скріншотами недоступних веб-сайтів із сайту витоку хакерської групи.

Повідомляється, що прокремлівські хакери стоять за кібератакою на Eesti Energia в листопаді 2022 року, коли масштабна атака на відмову в обслуговуванні зруйнувала веб-сайти та онлайн-канали державного електрогенератора та деяких пов’язаних з ним компаній.

Окрім сайту та мобільного додатку Eesti Energia, а також веб-сайту, мобільний додаток MARU компанії Elektrilevi, що обслуговує електромережі, разом із кількома іншими ключовими державними сайтами впав під час кібератаки Eesti Energia в листопаді.

Хоча менш успішні, напади відбулися тоді на одне урядове міністерство та центральний банк. Інциденти збіглися з аналогічними одночасними атаками на ключові сайти в Латвії, Польщі та Україні в той час.

Тину Таммер, керівник CERT-EE, припустив, що атаки, ймовірно, здійснили прокремлівські хакери, повідомляє ERR News.

Веб-сайти, посилання на які наведені нижче, були доступні на момент публікації цієї статті. Іншими компаніями, на яких, ймовірно, нападав NoName, були:

- Eesti Raudtee або EVR, національна залізнична інфраструктурна компанія.

- Ринок електронного проживання в Естонії

- Сайт офіційного громадського транспорту Таллінна

- Inges Kindlustus, страхова компанія

- Wallester, фінансова установа, яка пропонує платіжні послуги, включаючи віртуальні картки.

- Тpілет, який пропонує послуги, пов’язані з подорожами

- Офіційний сайт Таллінна

Можлива кібератака Eesti Energia та спадщина NoName

У разі здійснення кібератаки Eesti Energia стане останньою атакою на CNI хакерської групи NoName.

Кіберзлочинна група, яка завжди активно висловлює свою проросійську позицію, націлилася на кілька проукраїнських націй на знак солідарності з Росією. З червня 2022 року NoName націлений на організації, які належать Україні.

Нещодавно група особливо націлилася на європейські організації, включаючи уряд і міністерства Німеччини, через нещодавні санкції країни проти Росії.

Серед імовірних цільових державних організацій були Федеральна розвідувальна служба Німеччини, Федеральний верховний суд, Міністерство закордонних справ і Федеральне міністерство транспорту та цифрової інфраструктури.

Vlantana та UAB RUSKO, дві європейські логістичні та транспортні компанії, стали мішенню NoName у березні. Атака призвела до того, що їхні веб-сайти стали недоступними, що перешкоджало їхній роботі.

NoName також взяла на себе відповідальність за напад на італійських військових у грудні. У груповому дописі в Telegram вони написали: «Вирішили покарати італійську військову систему електронного навчання – зруйнували справжній веб-сайт.

Крім того, після того, як Японія запровадила санкції проти 48 росіян і 73 організацій, NoName стверджувала, що атакувала японські організації, щоб продемонструвати підтримку Росії.

Серед цільових організацій були Нафтова асоціація Японії та Східно-Японська залізнична компанія.

Кампанія DDosia від NoName

NoName057(16) нещодавно закликав волонтерів брати участь у їхніх заходах, які включали DDoS-атаки на цілі, які критично ставляться до російського вторгнення в Україну.

У обмін на атаки в кампанії під назвою DDosia волонтери отримували до 80 000 рублів, або близько 1200 доларів США, у криптовалюті, якщо вони мали вплив.

За словами дослідників Avast, заклики до людей стати хактивістами та завантажувати інструменти DDoS для ліквідації російських сайтів на підтримку України були присутні в соціальних мережах з початку війни в Україні.

Avast виявив, що користувачі в таких країнах, як Канада та Німеччина, намагалися завантажити виконуваний файл DDosia, щоб здійснити DDoS-атаки та додати зловмисне програмне забезпечення до списку винятків у програмному забезпеченні захисту від зловмисного програмного забезпечення, запущеному на їхніх комп’ютерах.

У результаті користувачі були винагороджені групою хактивістів, які виявили, що їхній показник успіху значно покращився.