Кібератака, яка зупинила роботу двох найкращих казино в Лас-Вегасі минулого року, швидко стала однією з найбільш захопливих історій безпеки 2023 року. Це був перший відомий випадок, коли англомовні хакери зі Сполучених Штатів і Великобританії об’єдналися з бандами вимагачів, що базуються в Росії. Але ця голлівудська історія затьмарила набагато жахливішу тенденцію: Багато з цих молодих західних кіберзлочинців також є членами швидкозростаючих онлайн-груп, які існують виключно для того, щоб залякувати, переслідувати, цькувати і вимагати від вразливих підлітків фізичної шкоди для себе та інших.

У вересні 2023 року російська група вимагачів, відома як ALPHV/Black Cat, взяла на себе відповідальність за вторгнення в мережу готелів MGM Resorts, яке швидко призвело до зупинки роботи казино MGM в Лас-Вегасі. Поки MGM все ще намагалася виселити зловмисників зі своїх систем, людина, яка стверджувала, що знає про злом з перших вуст, зв’язалася з кількома ЗМІ, пропонуючи інтерв’ю про те, як все відбувалося.

Одна з розповідей про злом надійшла від 17-річного британця, який розповів журналістам, що вторгнення почалося з того, що один з англомовних хакерів зателефонував у службу технічної підтримки MGM і обманом змусив їх скинути пароль до облікового запису співробітника.

Безпекова компанія CrowdStrike назвала групу «Розсіяний павук», визнаючи, що хакери MGM належали до різних угруповань, розкиданих по океану серверів Telegram і Discord, які займаються фінансово орієнтованими кіберзлочинами.

Разом цей архіпелаг злочинних чат-спільнот відомий як «The Com», і він функціонує як своєрідна розподілена соціальна мережа кіберзлочинців, яка сприяє миттєвій співпраці.

Але здебільшого The Com – це місце, куди кіберзлочинці приходять, щоб похвалитися своїми подвигами і становищем у спільноті, або для того, щоб збити інших з ніг. Топові учасники Com постійно з’ясовують, хто здійснив найбільш вражаючі пограбування, або хто накопичив найбільшу купу вкрадених віртуальних валют.

І так само часто, як вони вимагають у компаній-жертв фінансову вигоду, члени The Com намагаються вирвати вкрадені гроші у своїх кіберзлочинців-суперників – часто способами, які переростають у фізичне насильство в реальному світі.

CrowdStrike продовжила виробляти і продавати фігурки павука, і на цьогорічній конференції RSA Security Conference в Сан-Франциско була представлена скульптура павука в натуральну величину.

Але маркетинг продуктів і послуг безпеки, орієнтованих на конкретні групи кіберзлочинців, може бути складним завданням, особливо якщо виявляється, що пограбування і вимагання грошей у жертв – далеко не найогидніша діяльність, якою ці групи займаються щодня.

KrebsOnSecurity проаналізувала ідентифікаційний номер користувача Telegram, який пропонував інтерв’ю для ЗМІ про злом MGM, що відповідає ніку «@Holy», і виявила, що той самий обліковий запис використовувався в ряді каналів кіберзлочинності, які повністю зосереджені на вимаганні від молодих людей заподіяння шкоди собі або іншим, а також на зйомці цієї шкоди на відео.

СВЯТИЙ НАЦИСТ

Відомо, що Holy володів кількома цінними іменами в Telegram, включаючи @bomb, @halo і @cute, а також одним з найдорожчих імен в Telegram, які коли-небудь виставлялися на продаж – @azi: @nazi.

В одному з дописів на Telegram-каналі, присвяченому здирництву серед молоді, цей самий користувач запитує, чи знає хтось поточні Telegram-адреси кількох основних членів 764 – екстремістського угруповання, відомого своїми скоординованими онлайн-кампаніями здирництва, отруєння, побиття та переслідування дітей.

Люди, пов’язані з такими групами, як «764», часто вербують нових членів, ховаючись на ігрових платформах, сайтах соціальних мереж і мобільних додатках, популярних серед молоді, включаючи Discord, Minecraft, Roblox, Steam, Telegram і Twitch.

«Цей тип злочину зазвичай починається з прямого повідомлення через ігрові платформи і може перейти в більш приватні чати на інших віртуальних платформах, як правило, з функцією відеозв’язку, де розмова швидко стає сексуалізованою або насильницькою», – попереджає Королівська канадська кінна поліція (КККП) у своєму нещодавньому повідомленні про зростання кількості груп, які займаються сексотством у соціальних мережах.

«Однією з тактик, яку використовують ці суб’єкти, є вимагання, однак, вони не використовують його для отримання грошей або сексуального задоволення, – продовжує КККП. «Замість цього вони використовують його для подальшого маніпулювання і контролю над жертвами з метою створення більш шкідливого і насильницького контенту, що є частиною їхніх ідеологічних цілей і шляху радикалізації».

Мережа «764» є однією з найпопулярніших спільнот, що завдають шкоди, але їх набагато більше. Серед найбільших таких відомих груп – CVLT, Court, Kaskar, Leak Society, 7997, 8884, 2992, 6996, 555, Slit Town, 545, 404, NMK, 303 і H3ll.

У березні консорціум репортерів з Wired, Der Spiegel, Recorder і The Washington Post проаналізував мільйони повідомлень у більш ніж 50 чат-групах Discord і Telegram.

«Зловживання, до яких вдаються члени цих груп, є надзвичайно жорстокими, – пише Алі Вінстон з Wired. Вони примушували дітей до сексуального насильства або самоушкодження, змушуючи їх наносити глибокі рвані рани на тілі, щоб вирізати на шкірі «катсигн» – псевдонім кривдника в мережі». Історія продовжується:

«Жертви змивали голови в туалетах, нападали на своїх братів і сестер, вбивали своїх домашніх тварин, а в деяких крайніх випадках намагалися покінчити життя самогубством або вмирали від нього. Судові протоколи США та європейських країн свідчать, що учасників цієї мережі також звинувачували у пограбуваннях, сексуальному насильстві над неповнолітніми, викраденнях, незаконному поводженні зі зброєю, побитті та вбивствах».

«Деякі члени мережі вимагають дітей заради сексуального задоволення, інші – заради влади і контролю. Дехто робить це просто заради кайфу від маніпуляцій. Інші продають відвертий контент CSAM, отриманий в результаті вимагання, в темному інтернеті».

KrebsOnSecurity дізнався, що Холі – 17-річний юнак, якого заарештувала в липні 2024 року поліція британського графства Вест-Мідлендс у рамках спільного з ФБР розслідування злому MGM.

На початку своєї кіберзлочинної кар’єри (у 15-річному віці) @Holy мав нік «Vsphere» і був гордим членом кіберзлочинного угруповання LAPSUS$. Протягом 2022 року LAPSUS$ за допомогою хакерських атак та соціальної інженерії проклали собі шлях до найбільших світових технологічних компаній, серед яких EA Games, Microsoft, NVIDIA, Okta, Samsung та T-Mobile.

ЮДІШЕ/ВАЙФУ

Ще одним своєчасним прикладом перетину діяльності шкідливих спільнот і топ-членів The Com є група злочинців, які нещодавно викрали непристойні обсяги клієнтських записів користувачів хмарного провайдера даних Snowflake.

Наприкінці 2023 року зловмисники з’ясували, що багато великих компаній завантажили величезні обсяги цінних і конфіденційних даних клієнтів на сервери Snowflake, захистивши ці облікові записи Snowflake лише іменем користувача і паролем (багатофакторна автентифікація не потрібна). Потім група шукала викрадені облікові дані облікових записів Snowflake на ринках даркнету і почала здійснювати набіги на сховища даних, якими користуються деякі з найбільших світових корпорацій.

Серед тих, чиї дані потрапили до Snowflake, була компанія AT&T, яка в липні повідомила, що кіберзлочинці викрали особисту інформацію та записи телефонних розмов і текстових повідомлень приблизно 110 мільйонів людей – майже всіх її клієнтів.

У звіті про групу вимагачів від компанії Mandiant, яка займається реагуванням на інциденти, зазначається, що до компаній-жертв Snowflake хакери зверталися в приватному порядку, вимагаючи викуп в обмін на обіцянку не продавати і не розголошувати викрадені дані. Загалом вимагали викуп у понад 160 організацій, серед яких TicketMaster, Lending Tree, Advance Auto Parts і Neiman Marcus.

2 травня 2024 року користувач під ніком «Judische» заявив на Telegram-каналі Star Chat, присвяченому шахрайству, що вони зламали банк Santander, який став однією з перших відомих жертв Snowflake. Judische повторив цю заяву в Star Chat 13 травня – за день до того, як Santander публічно оголосив про витік даних – і періодично згадував імена інших жертв Snowflake ще до того, як їхні дані були виставлені на продаж на форумах, присвячених кіберзлочинності.

Ретельний аналіз історії акаунтів і повідомлень Юдіше в Telegram показує, що цей користувач більш відомий під псевдонімом «Waifu», який відповідає одному з найдосвідченіших підмінників SIM-карт у The Com за останні роки.

Під час атаки з підміни SIM-карт шахраї фіширують або купують облікові дані співробітників компанії мобільного зв’язку і використовують їх для перенаправлення мобільних дзвінків і текстових повідомлень жертви на пристрій, який контролюють зловмисники.

Кілька каналів у Telegram ведуть часто оновлюваний рейтинг 100 найбагатших підмінників SIM-карт, а також хакерські хештеги, пов’язані з певними групами кіберзлочинців (Waifu посідає 24 місце). У цьому рейтингу Вайфу вже давно входить до списку хакерів угруповання, яке називає себе «Бежевий».

Члени «Бежевого» були причетні до двох історій, опублікованих тут у 2020 році. Перша з них була опублікована в серпні 2020 року під назвою «Голосові фішери націлилися на корпоративні VPN», в якій попереджалося, що епідемія COVID-19 спричинила хвилю атак голосового фішингу або «вішингу», спрямованих на співробітників, які працюють вдома, через їхні мобільні пристрої, і обманом змусила багатьох з них відмовитися від облікових даних, необхідних для віддаленого доступу до мережі їхнього роботодавця.

Члени Бежевої групи також взяли на себе відповідальність за злом у реєстраторі доменів GoDaddy. У листопаді 2020 року зловмисники, пов’язані з «Бежевою групою», обманом змусили співробітника GoDaddy встановити шкідливе програмне забезпечення, і з цим доступом вони змогли перенаправляти веб-трафік та електронну пошту для кількох платформ для торгівлі криптовалютою.

Телеграм-канали, які Юдіше та пов’язані з ним акаунти відвідували протягом багатьох років, показують, що цей користувач розподіляє свій час між публікаціями в каналах, присвячених підміні SIM-карт і виведенню грошей за допомогою кіберзлочинів, а також переслідуванням і цькуванням інших у таких спільнотах, як Leak Society і Court.

Mandiant приписує компрометації Snowflake групі, яку вона називає «UNC5537», члени якої базуються в Північній Америці та Туреччині. KrebsOnSecurity дізнався, що Юдіше – 26-річний інженер-програміст з Онтаріо, Канада.

Джерела, близькі до розслідування інциденту з Snowflake, повідомили KrebsOnSecurity, що членом UNC5537 в Туреччині є Джон Ерін Біннс, невловимий американець, якому Міністерство юстиції США (Мін’юст) пред’явило звинувачення у витоку персональних даних щонайменше 76,6 мільйона клієнтів компанії T-Mobile у 2021 році.

Наразі Біннс перебуває під вартою в турецькій в’язниці і бореться за свою екстрадицію. Тим часом він судиться майже з кожним федеральним агентством та агентом, які надали слідчі ресурси для розслідування його справи.

У червні 2024 року співробітник Mandiant розповів Bloomberg, що члени UNC5537 погрожували смертю експертам з кібербезпеки, які розслідували хакерів, і що в одному випадку група використовувала штучний інтелект для створення фальшивих оголених фотографій дослідника, щоб переслідувати їх.

ВІЛ

У червні 2024 року двоє американців визнали себе винними у зламі онлайн-порталу Агентства США з боротьби з наркотиками (DEA), який мав доступ до 16 різних баз даних федеральних правоохоронних органів. Сагар «Віп» Сінгх, 20-річний житель Род-Айленду, та Ніколас «Зек» Чераоло, 25-річний житель Квінсу, штат Нью-Йорк, були активними учасниками спільнот, які займалися підміною SIM-карт.

Сінгх і Чераоло зламали низку електронних поштових скриньок іноземних поліцейських управлінь і використовували їх для фальшивих «термінових запитів даних» до соціальних мереж, шукаючи інформацію про облікові записи конкретних користувачів, яких вони переслідували. За даними уряду, в кожному випадку чоловіки, які представляли іноземні поліцейські відомства, повідомляли цим платформам, що запит є терміновим, оскільки власники акаунтів торгували дитячою порнографією або займалися здирництвом дітей.

Зрештою, ці двоє чоловіків стали частиною групи кіберзлочинців, відомої своїм членам як «ViLE», яка спеціалізується на отриманні особистої інформації про сторонніх жертв, яку вони потім використовували для переслідування, погроз або вимагання грошей – практика, відома під назвою «доксинг».

Уряд США стверджує, що Сінгх і Чераоло тісно співпрацювали з третім чоловіком, якого в обвинувальному висновку названо співучасником №1 або «СС-1», для адміністрування форуму, де жертви могли заплатити за видалення їхньої особистої інформації.

Уряд не називає ні СС-1, ні форум, але хакерський нікнейм СС-1 – «Кайт» (також відомий як «КТ»), що відповідає псевдоніму 23-річного чоловіка, який живе з батьками в Кофс-Гарбор, Австралія. Протягом кількох років (з невеликою перервою) КТ був адміністратором справді огидної спільноти доксингу, відомої як Doxbin.

Люди, чиї імена та особиста інформація з’являються на Doxbin, можуть швидко стати мішенню для тривалих кампаній переслідування, злому акаунтів, підміни SIM-карт і навіть побиття – неправдивого повідомлення про насильницький інцидент за адресою жертви, щоб змусити місцеву поліцію відреагувати із застосуванням потенційно смертоносної сили.

Кілька членів Комітету, які стали мішенню для федеральних органів влади, зайшли так далеко, що застосовували «своттинг», «доксинг» та інші методи переслідування проти тих самих федеральних агентів, які намагаються розкрити їхні ймовірні злочини. Це призвело до того, що деякі слідчі, які працюють над справами, пов’язаними з Com, почали викреслювати свої імена зі свідчень під присягою та обвинувальних актів, поданих до федерального суду.

У січні 2024 року KrebsOnSecurity опублікував новину про те, що прокуратура Флориди висунула звинувачення 19-річному ймовірному члену «Розсіяного павука» на ім’я Ноа Майкл Урбан у телефонному шахрайстві та крадіжці особистих даних. У цій історії розповідалося про те, як нібито хакерські імена Урбана «Король Боб» і «Соса» жили у світі, де конкуруючі криптовалютні угруповання часто вирішували суперечки за допомогою так званого «насильства як послуги» – наймаючи незнайомців в Інтернеті для здійснення підпалів, побиття і викрадення своїх суперників.

В обвинувальному висновку Урбана ім’я федерального агента, який дав свідчення, замазане:

ХАКЕРСЬКІ УГРУПОВАННЯ, ПЕРЕСЛІДУВАННЯ ЖЕРТВ

У червні 2022 року цей блог розповідав історію двох чоловіків, звинувачених у тому, що вони зламали камери домашньої безпеки «Кільця» десятка випадкових людей, а потім методично побили кожного з них. До того ж, чоловіки використовували зламані камери спостереження, щоб записати в реальному часі, як місцева поліція штурмує ці будинки.

Джеймс Томас Ендрю Маккарті з Шарлотти, штат Північна Кароліна, та Кайя «Чамлул» Нельсон з Расіна, штат Вісконсин, змовилися зламати електронні поштові скриньки Yahoo, що належали жертвам у Сполучених Штатах. Вони перевіряли, скільки акаунтів Yahoo були пов’язані з акаунтами Ring, а потім обирали людей, які використовували однакові паролі для обох акаунтів.

Псевдоніми Telegram і Discord, які, як стверджується, використовував Маккарті – «Aspertaine» і «Couch», серед інших – відповідають особам, які були активними в певних каналах, присвячених підміні SIM-карт.

Що KrebsOnSecurity тоді не повідомила, так це те, що і «ChumLul», і «Aspertaine» були активними членами CVLT, де ці особистості явно брали участь у переслідуванні та експлуатації молодих підлітків в Інтернеті.

У червні 2024 року Маккарті був засуджений до семи років ув’язнення після того, як визнав себе винним у здійсненні неправдивих дзвінків, які викликали реакцію спецназу поліції. Нельсон також визнав себе винним і був засуджений до семи років ув’язнення.

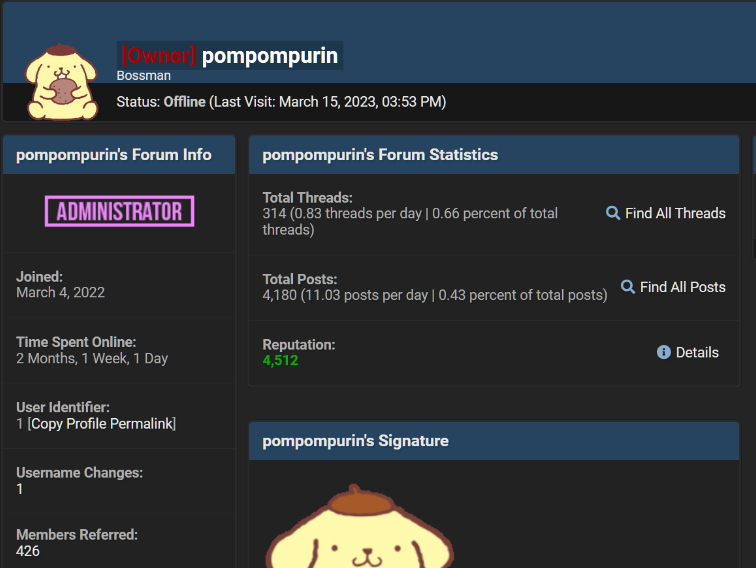

ПОМПОМПУРІН

У березні 2023 року федеральні агенти США в Нью-Йорку оголосили, що заарештували «Помпонпуріна», ймовірного адміністратора Breachforums, англомовного форуму про кіберзлочинність, де часто з’являються на продаж зламані корпоративні бази даних. У випадках, коли хакери не вимагають від організації-жертви грошей заздалегідь, багато жертв дізнаються про вторгнення саме з форуму Breachforums.

Помпонурін був заклятим ворогом ФБР протягом декількох років. У листопаді 2021 року KrebsOnSecurity опублікував новину про те, що тисячі фальшивих електронних листів про розслідування кіберзлочинів були розіслані з поштових систем та інтернет-адрес ФБР.

Помпомпюрін взяв на себе відповідальність за цей трюк і заявив, що зміг надіслати листи ФБР, скориставшись помилкою на порталі ФБР, призначеному для обміну інформацією з правоохоронними органами штатів і місцевих органів влади. Пізніше ФБР визнало, що неправильна конфігурація програмного забезпечення дозволила комусь надіслати фальшиві електронні листи.

У грудні 2022 року KrebsOnSecurity детально описав, як хакери, активні на BreachForums, проникли в програму ФБР InfraGard, перевірену мережу, призначену для створення партнерств з обміну інформацією про кібер- та фізичні загрози з експертами в приватному секторі. Хакери видали себе за генерального директора великої фінансової компанії, подали заявку на членство в InfraGard від імені генерального директора і були прийняті до спільноти.

Федерали назвали Помппуріном 21-річного жителя Пікскілла Конора Брайана Фіцпатріка, якому спочатку було пред’явлено звинувачення в змові з метою схиляння осіб до продажу пристроїв несанкціонованого доступу (викрадених імен користувачів і паролів). Але після того, як агенти ФБР провели обшук у будинку, де Фіцпатрік жив з батьками, прокуратура висунула звинувачення у зберіганні дитячої порнографії.

ВНУТРІШНІЙ ТЕРОРИЗМ?

Нещодавні дії Мін’юсту свідчать про те, що уряд добре усвідомлює значний перетин між провідними членами «Комітету» та шкодою, яку вони завдають громадам. Але уряд також стає більш чутливим до критики щодо того, що на збір достатніх доказів для пред’явлення кримінальних звинувачень деяким з цих підозрюваних можуть піти місяці або роки, а за цей час злочинці можуть знущатися над ними і вербувати незліченну кількість нових жертв.

Однак наприкінці минулого року Міністерство юстиції США оголосило про нову тактику переслідування лідерів таких спільнот, як «764»: Звинувачення їх у внутрішньому тероризмі.

У грудні 2023 року уряд висунув звинувачення (PDF) чоловікові з Гаваїв у зберіганні та поширенні відверто сексуальних відео та зображень, на яких зображено насильство над дітьми, що не досягли статевої зрілості. Прокурори стверджують, що 18-річний Калана Лімкін з міста Хіло, штат Гаваї, зізнався, що був членом CVLT і 764, а також засновником відколовшоїся від них групи під назвою Cultist. Профіль Лімкіна в Telegram показує, що він також був активним учасником спільноти «Slit Town».

Відповідна цитата зі скарги Лімкіна звучить так

«Члени групи «764» змовилися і продовжують змовлятися як в Інтернеті, так і особисто, щоб брати участь у насильницьких діях з метою просування ідеології расово мотивованого насильницького екстремізму, повністю або частково через діяльність, яка порушує федеральне кримінальне законодавство, що відповідає законодавчому визначенню внутрішнього тероризму, визначеному в Розділі 18 Кодексу Сполучених Штатів Америки, § 2331».

Експерти кажуть, що пред’явлення звинувачень групам, які завдають шкоди, відповідно до антитерористичних законів, потенційно дає уряду доступ до більш доцільних слідчих повноважень, ніж ті, які він зазвичай має у звичайних кримінальних справах про хакерські атаки.

«В кінцевому підсумку ви отримуєте додаткові інструменти, які можна використовувати в розслідуванні, можливо, ордери і тому подібне», – сказав Марк Раш, колишній федеральний прокурор США у справах про кіберзлочинність, а нині головний юрисконсульт нью-йоркської фірми Unit 221B, що займається кібербезпекою. «Це також може забезпечити вам додаткові засоби захисту в кінці справи, такі як посилення санкцій, збільшення терміну ув’язнення, штрафи і конфіскація».

Але Раш каже, що така тактика може обернутися проти прокурорів, які переграють і переслідують тих, хто в результаті оскаржує звинувачення в суді.

«Якщо ви збираєтеся звинуватити хакера або педофіла в такому злочині, як тероризм, це ускладнить отримання обвинувального вироку, – сказав Раш. «Це збільшує тягар обвинувачення і підвищує ймовірність отримання виправдувального вироку».

Раш сказав, що незрозуміло, де слід проводити межу у використанні законів про тероризм для підриву діяльності груп, що завдають шкоди в Інтернеті, зазначивши, що, безумовно, існують обставини, за яких особи можуть порушувати національні антитерористичні закони лише через свою діяльність в Інтернеті.

«Інтернет – це така ж платформа, як і будь-яка інша, де практично будь-який вид злочину, який може бути скоєний в реальному світі, також може бути скоєний онлайн», – сказав він. «Це не означає, що будь-яке зловживання комп’ютерами підпадає під законодавче визначення тероризму».

У рекомендаціях КККП щодо сексуального вимагання неповнолітніх в Інтернеті перераховано низку потенційних ознак, які можуть проявляти підлітки, якщо вони потрапляють у ці групи. ФБР закликає всіх, хто вважає, що їхню дитину або когось із знайомих експлуатують, звернутися до місцевого відділення ФБР, зателефонувати за номером 1-800-CALL-FBI або повідомити про це онлайн на сайті tips.fbi.gov.

Темний зв’язок між групами шкоди та «Комітетом