Повідомляється, що на тлі триваючої кібервійни Укртелеком, один із найбільших інтернет-провайдерів України, став жертвою витоку даних.

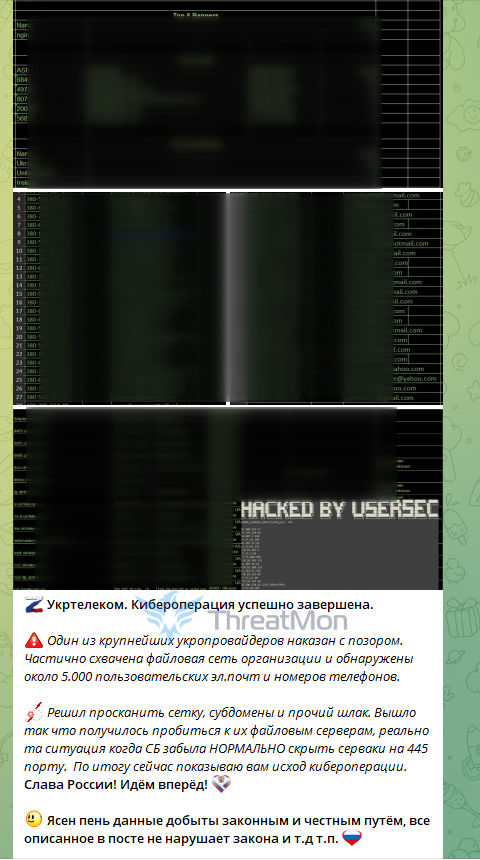

Відповідальність за атаку взяла на себе група загроз UserSec, яка стверджує, що вони частково скомпрометували файлову мережу Укртелекому.

За даними ThreatMon, зловмисники отримали доступ до приблизно 5000 електронних листів і номерів телефонів користувачів, використовуючи неправильно налаштовані сервери на порту 445.

Деталі ймовірного порушення

UserSec стверджує, що атака стала можливою через уразливості в ІТ-інфраструктурі Укртелекому. Зокрема, вони використовували неправильно налаштовані сервери на порту 445, зазвичай пов’язаному з протоколом блокування повідомлень сервера (SMB).

SMB використовується для обміну файлами та мережевого зв’язку, але також є частою мішенню для кіберзлочинців, якщо його неналежним чином захищено.

Ця вразливість могла дозволити несанкціонований доступ до конфіденційних даних, що зберігаються в мережі організації.

Повідомляється, що скомпрометовані дані містять персональну інформацію (PII), таку як адреси електронної пошти та номери телефонів користувачів.

Хоча Укртелеком офіційно не підтвердив це порушення, ця претензія викликає серйозні занепокоєння щодо безпеки даних і конфіденційності його клієнтів.

Технічний контекст і наслідки

Кібератаки, спрямовані на критичну інфраструктуру, не є новиною в Україні, особливо після початку російського вторгнення в 2022 році.

Ймовірна експлуатація порту 445 підкреслює загальний недолік кібербезпеки — нездатність захистити відкриті порти та виправити відомі вразливості.

Неправильно налаштовані сервери можуть служити точками входу для зловмисників, щоб проникати в мережі, викрадати дані або розгортати зловмисне програмне забезпечення.

Порушення також підкреслює важливість збереження «тріади ЦРУ» в кібербезпеці: конфіденційність (захист конфіденційної інформації від несанкціонованого доступу), цілісність (забезпечення відсутності зловмисних змін у даних) і доступність (забезпечення роботи систем).

У цьому випадку ймовірне порушення порушує конфіденційність через розкриття даних користувача.

Більш широкі виклики кібербезпеці

Цей інцидент є частиною ширшої хвилі кібератак, спрямованих на телекомунікаційний сектор України. Раніше «Укртелеком» стикався зі збоями через розподілені DDoS-атаки та інші форми кіберагресії.

Під час однієї помітної атаки у 2022 році зв’язок впав лише до 13% від довоєнного рівня через масштабну DDoS-кампанію, спрямовану на виведення з ладу мережевої інфраструктури.

Триваюча кібервійна також свідчила про те, що зловмисники використовують передові постійні загрози (APT), фішингові кампанії та атаки зловмисного програмного забезпечення.

Ці тактики часто спрямовані на порушення роботи критично важливих служб або викрадення конфіденційної інформації, впливаючи як на цивільні, так і на військові операції.

Відповідь і пом’якшення

Хоча Укртелеком ще не заявив про цю конкретну претензію UserSec, компанія продемонструвала стійкість у минулих інцидентах.

Його ІТ-команди тісно співпрацюють із глобальними фірмами з кібербезпеки, такими як Cisco та Microsoft, щоб пом’якшити загрози та швидко відновити роботу служб.

Під час попередніх атак Укртелеком тимчасово обмежив доступ до Інтернету для приватних користувачів, щоб забезпечити безперебійне обслуговування користувачів критичної інфраструктури та військових.

Щоб запобігти майбутнім порушенням, експерти рекомендують організаціям застосувати надійні заходи безпеки, такі як:

- Проведення регулярних оцінок вразливості та тестування на проникнення.

- Реалізація суворого контролю доступу за допомогою багатофакторної автентифікації.

- Швидке виправлення відомих вразливостей.

- Моніторинг мережевого трафіку на наявність аномалій за допомогою Центрів безпеки (SOC).

Хоча повний масштаб цього передбачуваного порушення залишається неперевіреним, він служить яскравим нагадуванням про розвиток ландшафту кібербезпеки в зонах конфлікту, таких як Україна.

У зв’язку з тим, що критична інфраструктура стає все більшою мішенню для досвідчених суб’єктів загрози, організації повинні надавати пріоритет проактивним заходам захисту, щоб захистити конфіденційні дані та забезпечити безперервність роботи.