CERT-UA попереджає про кіберкампанію з використанням Dark Crystal RAT проти оборонного сектору України, зокрема працівників оборонної промисловості та військовослужбовців Збройних сил.

Команда реагування на надзвичайні ситуації в області комп’ютерних ситуацій (CERT-UA) виявила нову кампанію кібершпигунства проти працівників підприємств ОПК та представників Збройних сил України за допомогою Dark Crystal RAT.

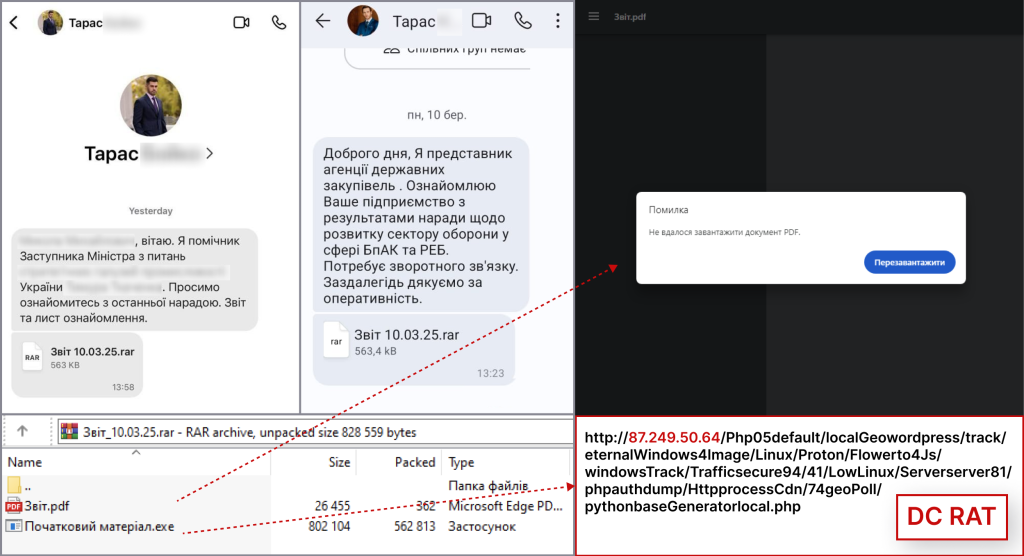

У березні 2025 року зловмисники розповсюдили заархівовані повідомлення через Signal. Архів містить фальшивий PDF-звіт і зловмисне програмне забезпечення DarkTortilla, яке виконує функцію запуску Dark Crystal RAT (DCRat). Експерти українського уряду помітили, що деякі повідомлення надсилаються зі зламаних контактів для підвищення довіри.

«Як правило, згадані архіви містять файл із розширенням «.pdf», а також виконуваний файл, класифікований як DarkTortilla, який є програмним інструментом типу шифрувальника/завантажувача, метою якого є дешифрування та запуск (у тому числі шляхом ін’єкції) програмного засобу дистанційного керування Dark Crystal RAT (DCRAT).» йдеться у звіті, опублікованому CERT-UA.

CERT-UA попереджає про кіберкампанію з використанням Dark Crystal RAT проти оборонного сектору України

CERT-UA опублікував індикатори компромісу (IoC) для поточної кампанії.

У звіті CERT-UA зазначено, що активність UAC-0200 відстежується з літа 2024 року, а останні повідомлення-приманки (з лютого 2025 року) зосереджені на БПЛА та радіоелектронній боротьбі. Використання популярних програм обміну миттєвими повідомленнями як на мобільних, так і на настільних пристроях розширює зону атаки, створюючи неконтрольовані канали обміну інформацією в обхід заходів безпеки.

DCRat вперше з’явився в середовищі загроз у 2018 році, але через рік його було оновлено та перезапущено.

DCRat написаний на .NET і має модульну структуру, афілійовані особи можуть розробляти власні плагіни за допомогою спеціального інтегрованого середовища розробки (IDE) під назвою DCRat Studio.

Модульна архітектура зловмисного програмного забезпечення дозволяє розширити його функціональність для багатьох зловмисних цілей, включаючи стеження, розвідку, крадіжку інформації, DDoS-атаки та виконання довільного коду.

DCRat складається з трьох компонентів:

- Виконуваний файл stealer/клієнт

- Одна сторінка PHP, яка служить кінцевою точкою/інтерфейсом для команд і керування (C2).

- Інструмент адміністратора

У червні 2022 року Урядова група реагування на комп’ютерні надзвичайні ситуації України (CERT-UA) попередила про чергову кампанію зловмисного програмного забезпечення, націлене на українських операторів зв’язку за допомогою DarkCrystal RAT.

У спам-повідомленнях на тему «Безоплатна первинна правова допомога» використовується захищений паролем вкладений файл «Алгоритм дій членів сім’ї зниклого безвісти LegalAid.rar».

RAR-архів, проаналізований українським CERT-UA, містить документ «Algorithm_LegalAid.xlsm». Після відкриття документа та ввімкнення макросу буде виконано команду PowerShell. Сценарій завантажить і запустить завантажувач .NET «MSCommondll.exe», який, у свою чергу, завантажить і запустить шкідливу програму DarkCrystal RAT.