Протягом останнього десятиліття ця група хакерів ФСБ, включно з «зрадниками» українських розвідників, використовувала цілий шквал кампаній з проникненням, щоб перетворити життя на пекло для своїх колишніх співвітчизників і захисників кібербезпеки.

Російські державні хакери, мабуть, більше, ніж хакери будь-якої іншої нації, схильні до хизування. Сумнозвісний підрозділ Sandworm російського військового розвідувального управління ГРУ, наприклад, спровокував безпрецедентні відключення електроенергії та випустив руйнівний код, що самовідтворюється. Геніальна група ФСБ Турла захопила супутникове підключення до Інтернету, щоб викрасти дані жертв із космосу. Але одна команда менш яскравих кібершпигунів, яка працює від імені Кремля, рідко заслуговує на себе такої ж уваги: Армагеддон або Гамаредон.

Хакери, які, як вважають, працюють на службі російської розвідувальної служби ФСБ, не відомі своєю витонченістю. Проте вони зібрали понад десятиліття майже постійних шпигунських вторгнень, знищуючи прості, повторювані методи вторгнення рік за роком. За словами захисників кібербезпеки, які відслідковують групу, завдяки величезній кількості спроб злому вони за деякими мірками представляють головну загрозу шпигунства, з якою стикається Україна в розпал війни з Росією.

«Вони є найактивнішою державною хакерською групою, яка атакує українські організації», — каже Роберт Ліповскі, дослідник зловмисного програмного забезпечення словацької фірми з кібербезпеки ESET.

За словами Липовського, ESET відслідковувала Gamaredon, який зламав мережі сотень жертв в Україні, щодня викрадаючи тисячі файлів. «Їхня робота високоефективна», – додає Липовський. «Обсяг — це їхня головна відмінність, і саме це робить їх небезпечними».

Якщо «Гамаредон» не поводиться так, як інші російські хакерські групи, це частково тому, що деякі з них не є громадянами Росії — або не були, технічно, до 2014 року.

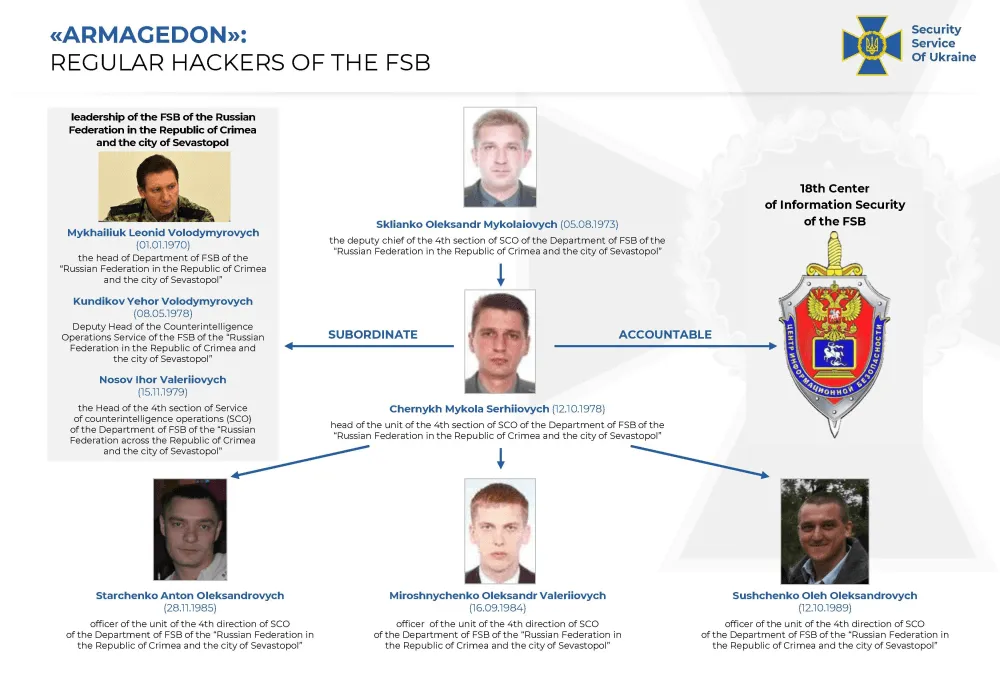

За даними українського уряду, хакери Gamaredon базуються в Криму, півострові України, який був захоплений Росією після революції Майдану в Україні. Деякі з них раніше працювали від імені власних служб безпеки України, перш ніж перейти на бік, коли почалася окупація Криму Росією.

«Це офіцери «кримської» ФСБ і зрадники, які перейшли на бік ворога», — йдеться в одній із заяв розвідувального управління СБУ України за 2021 рік, де стверджується, що група здійснила понад 5000 атак на українські системи, включаючи критичну інфраструктуру, як-от «електростанції, системи тепло- та водопостачання».

Ліповскі з ESET каже, що початкові методи доступу групи майже повністю складаються з простих атак підманного фішингу — надсилання жертвам підроблених повідомлень із вкладеннями, що містять зловмисне програмне забезпечення, — а також шкідливого коду, який може заразити USB-накопичувачі та поширюватися від машини до машини. Ця відносно базова тактика майже не змінилася з тих пір, як угруповання вперше з’явилося як загроза, націлена на Україну наприкінці 2013 року. Проте, щодня невтомно вдаючись до цих простих форм злому та нападаючи на практично кожен український уряд і військову організацію, а також українських союзників у Східній Європі, Гамаредон довів, що є серйозним і часто недооціненим противником.

«Люди іноді не усвідомлюють, яку важливу роль відіграє «постійність» у фразі APT», — каже Джон Хултквіст, головний аналітик групи аналізу загроз Google. «Вони просто невблаганні. І це саме по собі може бути суперсилою».

У жовтні 2024 року український уряд дійшов до того, що заочно засудив двох хакерів Gamaredon не лише за хакерські злочини, а й за державну зраду. Тодішня заява СБУ звинуватила двох чоловіків (імена яких не називаються) у «зраді присязі», добровільно вступивши до ФСБ.

Для колишніх хакерів СБУ Гамаредона звернення до їхніх колишніх співвітчизників могло не принести тих переваг, на які вони сподівалися. Крім очевидного гасла їхніх безперервних фішингових кампаній, перехоплені телефонні розмови між членами групи, опубліковані СБУ, здається, показують, що вони скаржаться на низьку оплату праці та відсутність визнання. «Тобі треба було дати медаль», — говорить один член команди іншому в російськомовній розмові. «Ще раз прикрутився».

З огляду на те, наскільки приголомшливою буденність їхніх хакерських кампаній, не дивно, що вони скаржилися на умови роботи, каже Халтквіст з Google.

«Катарська праця є основою їхньої діяльності, — каже він. «Ця група перемагає».

Якими б незадоволеними не були хакери Gamaredon, захищатися від їхнього постійного шквалу спроб шпигунства принаймні так само складно та нудно, кажуть деякі із захисників, яким доручено стежити за ними. Група пише зловмисне програмне забезпечення на відносно нескладних мовах сценаріїв, таких як VBScript і Powershell, а не на C++, який використовують досвідченіші хакери. Але Gamaredon постійно налаштовує свій звичний код, іноді з автоматичними змінами, щоб створювати нескінченно диференційовані версії, призначені для боротьби з антивірусом, згідно з ESET, чиї продукти для захисту від зловмисного програмного забезпечення широко використовуються в Україні.

У деяких випадках хакери заражають ту саму машину численними зразками зловмисного програмного забезпечення та вражають таку кількість цілей, що ESET навіть не змогла ідентифікувати всіх жертв групи, незважаючи на ретельний відстеження кампаній Gamaredon.

«Це виснажлива робота, — каже Антон Черепанов, дослідник шкідливих програм ESET. «Люди передозуються і згорають».

З початку повномасштабної війни Росії в Україні в 2022 році Gamaredon розширив свій збір розвідданих до таких інструментів обміну повідомленнями, як Signal, WhatsApp і Telegram, а також програмного забезпечення Delta, яке використовується українськими військовими на планшетних комп’ютерах. У звіті 2023 року CERT-UA, Групи реагування на комп’ютерні надзвичайні ситуації України, попереджено, що Gamaredon принаймні один раз здійснював атаку зі знищенням даних на об’єкт-жертву, хоча зазвичай це обмежується простим збором розвідданих від імені російських військових.

У тому ж звіті зазначається, що як тільки Gamaredon заражає машину, він часто починає красти файли вже через 30 хвилин. До кінця тижня, якщо машина залишиться зараженою, хакери встановлять на комп’ютер від 80 до 120 варіантів шкідливого ПЗ. Якщо захисникам не вдається видалити хоча б один, хакери зберігають свою точку опори та можуть мати доступ до цього пристрою.

Все це означає, що Gamaredon представляє виклик, який є дуже нудним для захисників кібербезпеки, але з лякаюче високими ставками в контексті війни, де викрадені секрети можуть означати різницю між життям і смертю.

«Вони не цікаві», — каже дослідник зловмисного програмного забезпечення ESET Золтан Руснак. «Просто небезпечно».

Гамаредон: шпигуни-перевороти невпинно зламують Україну