Кількість атак, заявлених групами програм-вимагачів, у травні зросла до найвищого рівня майже за рік, хоча експерти кажуть, що ці заяви можуть бути завищеними.

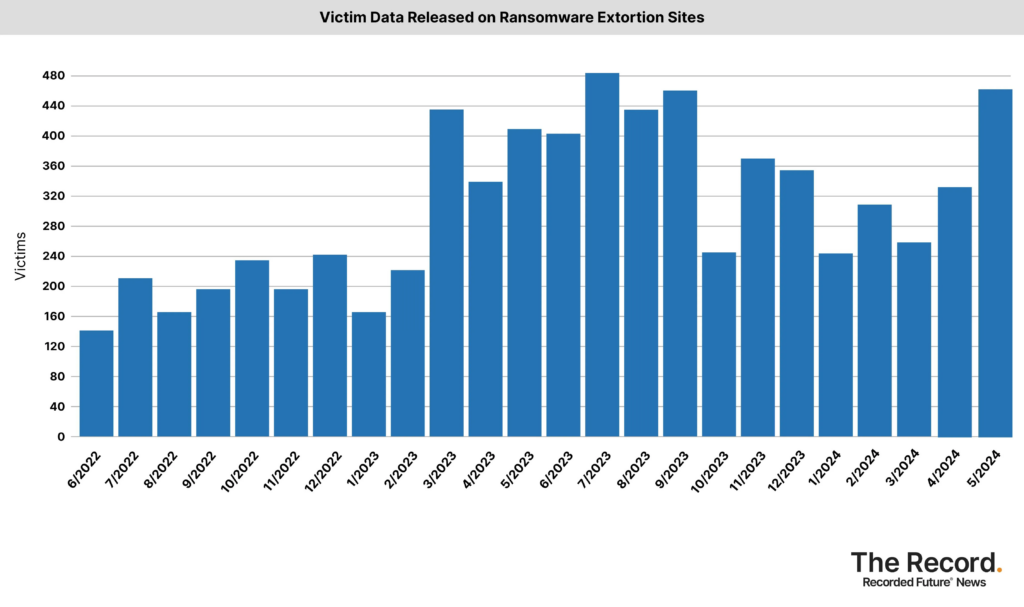

Минулого місяця банди програм-вимагачів розмістили 450 жертв на своїх сайтах здирництва — порівняно з 328 жертвами у квітні. Рекорд за весь час становить 484 атаки, здійснені групами в липні 2023 року.

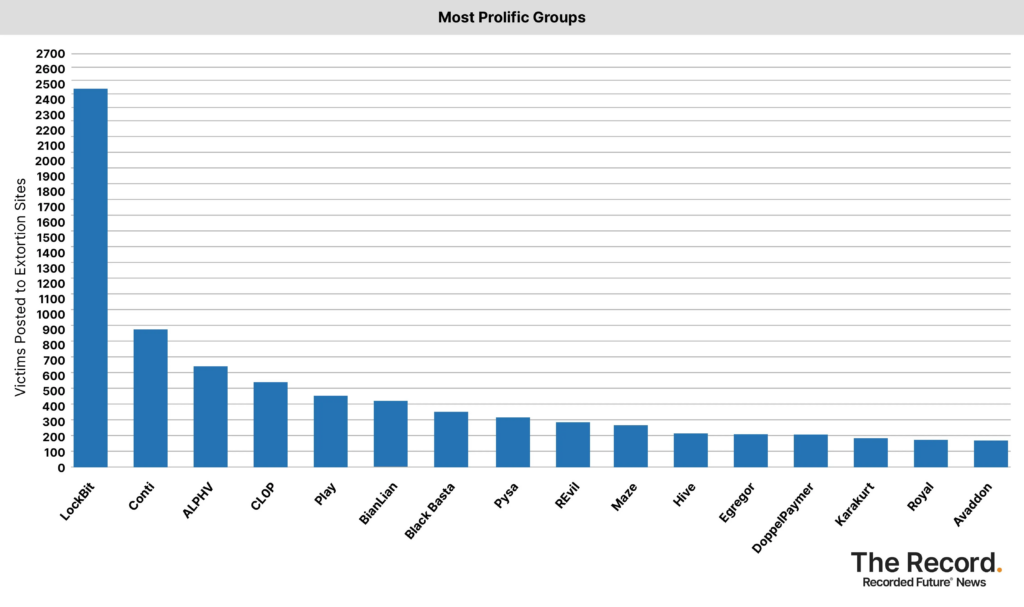

Більше третини атак, про які повідомлялося минулого місяця, були пов’язані з LockBit, плідною групою, веб-сайт якої було конфісковано правоохоронними органами в лютому в рамках масштабної операції з видалення. Деякі з лідерів групи стверджували, що кампанія не була повністю ефективною, і що LockBit все ще залишається активним.

У рамках цих зусиль LockBit агресивно стверджував, що в останні місяці атакував десятки організацій. Однак експерти з кібербезпеки скептично ставляться до цих заяв і кажуть, що це, ймовірно, піар-спроба переконати філії та інших партнерів, що їх діяльність не була порушена.

«Багато атак, перелічених на сайті, здаються дублікатами або старими атаками, які взагалі не дійшли до сайту здирництва», — сказав Аллан Ліска, експерт із програми-вимагача Recorded Future, який відстежує та аналізує дані, використовуючи інформацію з сайти здирництва, а також державні установи, новини, хакерські форуми та інші джерела. «Проблема полягає в тому, що часто важко визначити, що є реальним, а що вигадано, щоб LockBit врятував обличчя… Злочинці, м’яко кажучи, ненадійні оповідачі, коли справа доходить до повідомлення про жертву».

Що таке LockBit

LockBit — це тип програм-вимагачів, які передбачають фінансові платежі в обмін на розшифровку. Це група Ransomware-as-a-Service (RaaS), яка працює за моделлю розподілу прибутку, продаючи свої послуги кіберзлочинцям, відомим як філії, які націлюються на організації та розгортають програми-вимагачі LockBit.

Ключові характеристики:

- LockBit — це високоцільове програмне забезпечення-вимагач, яке в основному атакує підприємства та державні установи, а не споживачів.

- Він використовує модель RaaS, коли група ліцензує своє програмне забезпечення-вимагач афілійованим кіберзлочинцям в обмін на відсоток від сплачених викупів.

- LockBit активно працює з 2019 року і часом вважається найбільш плідною та руйнівною групою програм-вимагачів.

- Він працює на темній веб-платформі, де майже щодня публікує дані про жертв і оновлює свою галерею жертв.

Образ дії:

- LockBit використовує інструменти після страти та хакерські інструменти, такі як PowerShell Empire, PsExec і Cobalt Strike, щоб забезпечити бічний рух через мережі жертв.

- Він видаляє файли журналів і тіньові копії, а потім шифрує дані, знайдені на локальних і віддалених пристроях, пов’язаних з мережею.

Відомі інциденти:

- LockBit брав участь у кількох резонансних атаках, включаючи злом систем Boeing, що призвело до витоку внутрішніх даних.

- Група також націлилася на такі організації, як ION, група фінансових торговельних послуг, зриваючи операції клієнтів, серед яких деякі з найбільших у світі банків, брокерських компаній і хедж-фондів.

Зусилля правоохоронних органів:

- У лютому 2024 року міжнародна правоохоронна операція розбила групу LockBit, і двом громадянам Росії було висунуто звинувачення у розгортанні програми-вимагача LockBit проти компаній і груп по всьому світу.

- Міністерство юстиції США також висунуло звинувачення двом громадянам Росії у розгортанні програми-вимагача LockBit, а поліція Польщі та України заарештувала двох осіб.