15 січня 2022 року повідомлялося, що набір шкідливого програмного забезпечення під назвою WhisperGate було розгорнуто проти українських цілей. Широко повідомляється, що інцидент містить три окремі компоненти, розгорнуті одним і тим же зловмисником, включаючи шкідливий завантажувач, який пошкоджує виявлені локальні диски, завантажувач на основі Discord і очищувач файлів. Діяльність сталася приблизно в той самий час, коли кілька сайтів, що належать українському уряду, були пошкоджені.

У цьому блозі більш детально розглядається шкідливий завантажувач.

Подробиці

Компонент інсталятора для завантажувача має хеш SHA256

a196c6b8ffcb97ffb276d04f354696e2391311db3841ae16c8c9f56f36a38e92

і містить позначку часу збірки 2022-01-10 10:37:18 UTC. Він був створений за допомогою MinGW, подібно до компонента стирання файлів. Цей компонент перезаписує головний завантажувальний запис (MBR) зараженого хоста шкідливим 16-розрядним завантажувачем із хешем SHA256

44ffe353e01d6b894dc7ebe686791aa87fc9c7fd88535acc274f61c2cf74f5b8

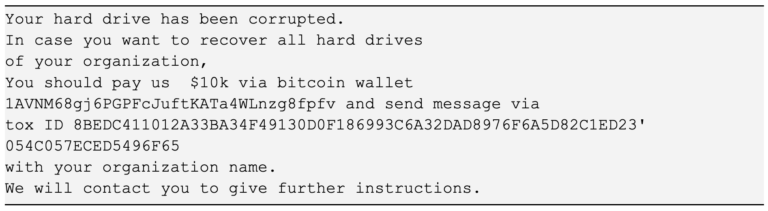

який відображає повідомлення про викуп під час завантаження хоста (малюнок 1) і, водночас, виконує деструктивні операції на жорстких дисках зараженого хоста.

Операція деструктивного стирання має такий псевдокод:

for i_disk between 0 and total_detected_disk_count do

for i_sector between 1 and total_disk_sector_count, i_sector += 199, do

overwrite disk i_disk at sector i_sector with hardcoded data

done

done

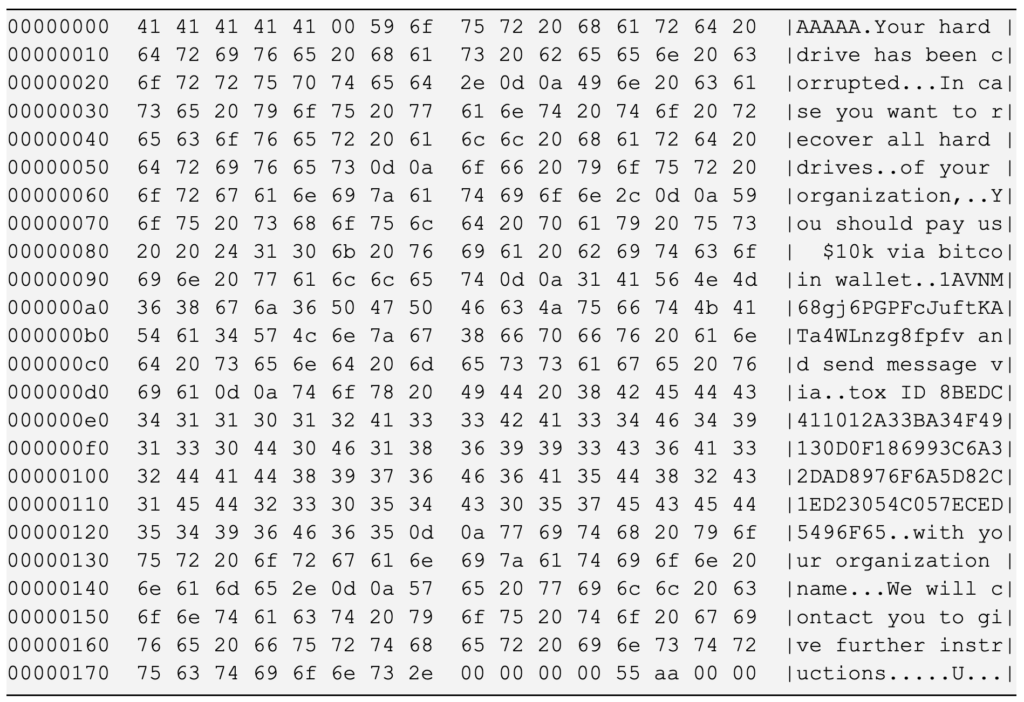

При періодичних зміщеннях завантажувач перезаписує сектори всього жорсткого диска зараженого хоста з повідомленням, схожим на повідомлення про викуп, доповнене додатковими байтами (рис. 2).

Дані складаються з рядка AAAAA, індексу зараженого диска, нотатки про викуп і магічного значення нижнього колонтитула MBR 55 AA, за якими йдуть два нульових байти.

Завантажувач отримує доступ до диска через переривання BIOS 13h у режимі адресації логічного блоку (LBA) і перезаписує кожен 199-й сектор, доки не буде досягнуто кінця диска. Після пошкодження диска зловмисне програмне забезпечення перезаписує наступний у списку виявлених дисків.

Цей процес нескладний, але нагадує більш вдосконалену реалізацію шкідливої MBR NotPetya, яка маскувалася під законну утиліту для відновлення диска chkdsk, але фактично пошкоджувала файлову систему зараженого хоста.

Програма встановлення завантажувача не ініціює перезавантаження зараженої системи, як це спостерігалося під час минулих вторгнень, таких як BadRabbit і NotPetya. Відсутність примусового перезавантаження свідчить про те, що загроза вжила інших заходів, щоб ініціювати її (наприклад, за допомогою іншого імплантату) або вирішила дозволити користувачам виконати перезавантаження самостійно. Відкладене перезавантаження може дозволити запустити інші компоненти вторгнення WhisperGate (наприклад, очищувач файлів).

Решта статті була заблокована. Щоб продовжити читання, увійдіть.