Згідно з новим дослідженням, маловідома хакерська група імітує тактику відомого загрозливого діяча, пов’язаного з Кремлем, для націлювання на російськомовних жертв.

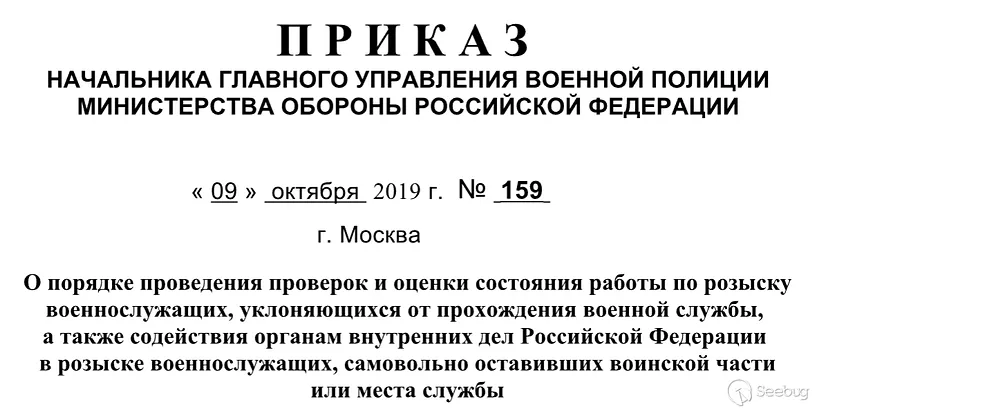

У своїй останній кампанії група під назвою GamaCopy використовувала фішингові документи, замасковані під офіційні звіти про розташування об’єктів збройних сил РФ в Україні. Він також розгорнув програмне забезпечення з відкритим кодом під назвою UltraVNC для віддаленого доступу до систем жертв.

Ця тактика, а також використання архіватора файлів 7-Zip (7zSFX), що автоматично відкривається, для доставки та завантаження наступних корисних навантажень, зазвичай асоціюються з підтримуваним Росією загрозливим актором, відомим як Gamaredon, згідно зі звітом, опублікованим у понеділок китайським агентством. фірма з кібербезпеки Knownsec.

«Гамаредон» працює принаймні з 2013 року і, як вважають, діє з анексованого Росією Кримського півострова. Вважається, що група діяла за наказом Федеральної служби безпеки Росії (ФСБ).

Незважаючи на подібність GamaCopy до Gamaredon, дослідники відзначили кілька відмінностей у їхніх кампаніях. Наприклад, Gamaredon використовує переважно україномовні приманки, а GamaCopy – російськомовні. Аналіз також показав, що ланцюг атак GamaCopy із залученням UltraVNC суттєво відрізняється від ланцюга Gamaredon.

За словами дослідників, GamaCopy вперше було виявлено компанією Knownsec у червні 2023 року, і з тих пір він запустив кілька кібератак проти секторів оборони та критичної інфраструктури Росії, імітуючи Gamaredon. Однак вважається, що організація працює щонайменше з серпня 2021 року.

Knownsec описав кампанію GamaCopy як «успішну операцію з помилковим прапором». Насправді ця група, швидше за все, пов’язана з іншим державним актором, відомим як Core Werewolf, якого дослідники не змогли остаточно пов’язати з конкретною країною.

Core Werewolf, активний з 2021 року, націлений на російську оборонну промисловість та критичну інфраструктуру. Як і GamaCopy, він використовував 7zSFX і UltraVNC у своїх попередніх кампаніях.

Раніше в січні російські дослідники виявили, що ймовірна пов’язана з Україною хакерська група під назвою Sticky Werewolf націлилася на російські наукові та промислові підприємства в рамках кампанії кібершпигунства. У звіті, опублікованому в червні, російська компанія з кібербезпеки BI.ZONE показала, що хакерська група під назвою Sapphire Werewolf атакувала понад 300 російських компаній за допомогою інфокрадії Amethyst.

Хакери імітують пов’язану з Кремлем групу, щоб атакувати російські організації